新しい技術は、簡単にWPA/WPA2セキ 以前のWPA/WPA2クラッキング方式では、攻撃者はユーザーがワイヤレスネットワークにログインし、完全な認証ハンドシェイクをキャプチャするのを待つ必

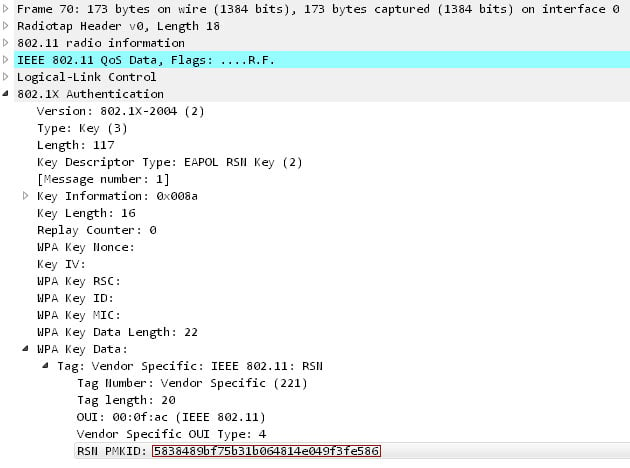

この新しい方法は、WPA3ワイヤレスセキュリティプロトコルをクラックする新しい方法を探しているときに、人気のあるHashcatパスワードクラッ Steubeによると、この方法は802を利用しているほぼすべてのルータに対して機能します。ローミングを有効にした11i/p/q/rネットワーク。この方法は、単一のEAPOLフレームからRSN IE(Robust Security Network Information Element)を抽出することによって機能します。 RSN IEは、ユーザが認証しようとしたときにルータによって生成されたPAIRWISE Master Key Identifier(PMKID)を含むオプションのフィールドです。PMKは、ルータとクライアントの両方がネットワークの事前共有キー(PSK)またはワイヤレスパスワードを知っていることを確認するために使用される通常の4 これは、APと接続クライアントの両方で次の式を使用して生成されます:ここで、キーはPMKであり、データ部分は固定文字列ラベル「PMK Name」、アクセスポイントのMACアドレス、およびステーションのMACアドレスの連結です。”この新しい方法に関するSteubeの投稿が述べられています。P>

PMKID = HMAC-SHA1-128(PMK, "PMK Name" | MAC_AP | MAC_STA)下の管理フレームに挿入されたPMKIDを見ることができます。P>

以前のWPA/WPA2クラッカーは、必要な攻撃者は、ユーザーが正常にログインするまで、ワイヤレスネットワーク上でリッスンしながら辛抱強く待つ。 彼らはその後、キーをクラックするために四方の握手をキャプチャすることができます。

“以前のWPA攻撃では、攻撃者はアクセスポイントとクライアント(ユーザー)の両方からの認証フレームを記録できる物理的な位置にいる必要があります”とSteubeはbleepingcomputerに語った。 “攻撃者はまた、ユーザーがネットワークにログインし、その瞬間にハンドシェイクをディスクにダンプするツールを実行するのを待たなければなりません。”

今、攻撃者は、単にワイヤレスネットワークの事前共有キー(PSK)を取得するためにクラックすることができ、PMKIDへのアクセスを取得するために、単一のフ

このメソッドはそれが簡単にワイヤレスネットワークのパスワードをクラックすることはありません。 代わりに、ワイヤレスパスワードをはるかに簡単に取得するために攻撃される可能性のあるハッシュを取得するプロセスを作成します。WPA/WPA2ワイヤレスパスワードをクラックするにはどのくらいですか?

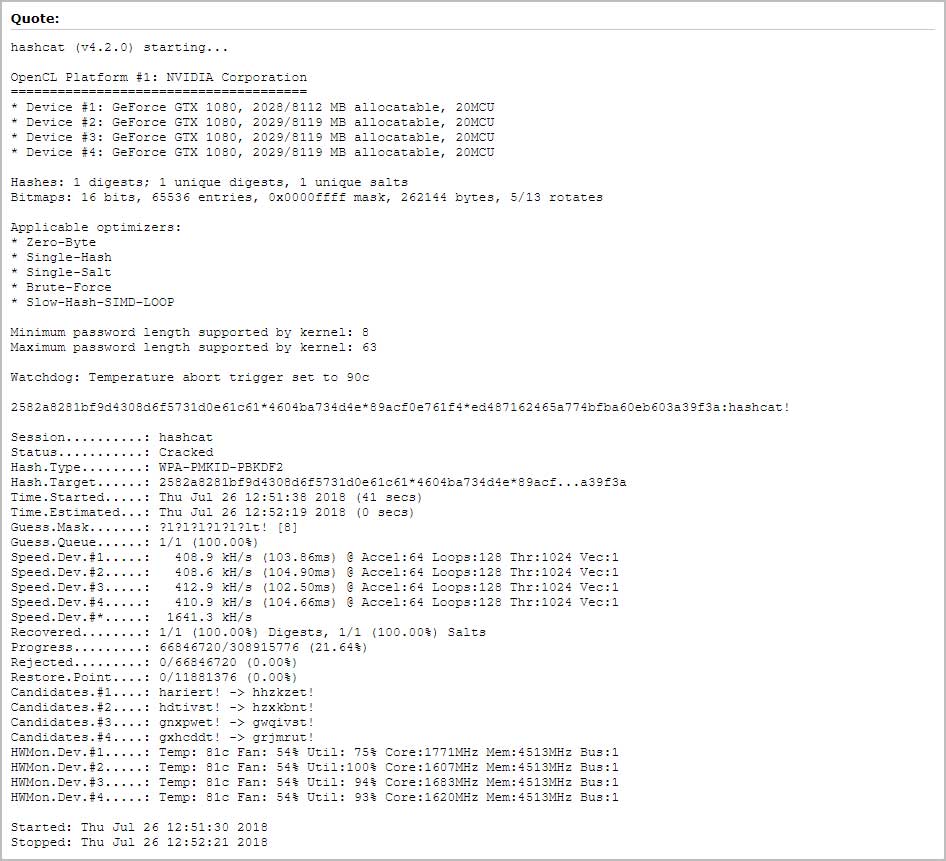

Steubeの新しいメソッドは、ハッシュがまだ解読される必要がある事前共有キーを含むハッシュにアクセスすることをはるかに簡単にしますが。 このプロセスは、パスワードの複雑さに応じて、まだ長い時間がかかることがあります。

残念ながら、多くのユーザーは、ワイヤレスパスワードを変更し、単に自分のルータによって生成されたPSKを使用する方法がわかりません。 “実際には、多くのユーザーが自分のルータ上のPSKを変更するための技術的な知識を持っていない、”SteubeはBleepingComputerに語りました。 “彼らはメーカーが生成したPSKを使用し続け、これはWPAユーザーの大規模なグループにWPAを攻撃することが可能になります。”

特定のメーカーが簡単に決定できるパターンからPSKを作成するので、hashcatのようなプログラムに供給して、ワイヤレスパスワードを解読しやすくすることが

“Pskのクラッキングは、ルータの製造元に直接マッピングできる明白なパターンに従うPskを作成するメーカーによって容易になります。 さらに、APのmacアドレスとESSIDのパターンにより、攻撃者はapの製造元を物理的にアクセスすることなく知ることができます」とSteube氏は電子メールで続けて “攻撃者は、製造業者が使用するパターンを収集し、それぞれの発電機を作成し、それをhashcatに供給することができます。 一部のメーカーは、検索するには大きすぎるパターンを使用しますが、他のメーカーは使用しません。 ハードウェアが高速であればあるほど、そのようなキースペースをより速く検索することができます。 長さ10の典型的なメーカー PSKは、(4GPUボックスに)クラックするために8日かかります。”

ルーターのパスワードが割れないように保護する

ワイヤレスネットワークを適切に保護するためには、ルーターによって生成されたキーを使用するのではなく、独自のキーを作成することが重要です。 さらに、このキーは、数字、小文字、大文字、および記号で構成されることによって、長く複雑にする必要があります(&%!!).

“実際には、このトピックに関する多くの科学的研究があります。 良いパスワードを作成し、記憶に残るようにするには、さまざまな方法があります”とSteubeはbleepingcomputerに強力なワイヤレスパスワードに関する推奨事項を尋ねたとき “個人的に私はパスワードマネージャを使用し、それが長さ20-30の真のランダムなパスワードを生成してみましょう。”

Steubeからの修正で8/6/18 12:00ESTを更新しました。 ありがとうジェンス!