wprowadzenie

ten dokument zawiera podstawowe informacje potrzebne do skonfigurowania routera pod kątem routingu IP, takie jak podział adresów i działanie podsieci. Dowiesz się, jak przypisać każdemu interfejsowi routera adres IP z unikalną podsiecią. Istnieją przykłady, które pomogą połączyć wszystko ze sobą.

wymagania wstępne

wymagania

Cisco zaleca podstawową znajomość liczb binarnych i dziesiętnych.

użyte komponenty

ten dokument nie jest ograniczony do określonych wersji oprogramowania i sprzętu.

informacje zawarte w tym dokumencie zostały utworzone z urządzeń w określonym środowisku laboratoryjnym. Wszystkie urządzenia użyte w tym dokumencie rozpoczęły się od wyczyszczonej (domyślnej) konfiguracji. Jeśli Twoja sieć jest aktywna, upewnij się, że rozumiesz potencjalny wpływ dowolnego polecenia.

informacje dodatkowe

Jeśli definicje są dla ciebie pomocne, użyj tych terminów słownikowych, aby zacząć:

-

adres – unikalny numer ID przypisany do jednego hosta lub interfejsu w sieci.

-

podsieć – część sieci dzieląca konkretny adres podsieci.

-

maska podsieci – 32-bitowa kombinacja używana do opisywania, która część adresu odnosi się do podsieci, a która do hosta.

-

interfejs – połączenie sieciowe.

Jeśli otrzymałeś już swój uzasadniony adres(y) z Centrum Informacji o sieci internetowej (InterNIC), jesteś gotowy do rozpoczęcia. Jeśli nie planujesz połączyć się z Internetem, Cisco zdecydowanie zaleca użycie zarezerwowanych adresów z RFC 1918 ![]() .

.

zrozumienie adresów IP

adres IP to adres używany do jednoznacznej identyfikacji urządzenia w sieci IP. Adres składa się z 32 bitów binarnych, które można podzielić na część sieciową i część hosta za pomocą maski podsieci. 32 bity binarne są podzielone na cztery oktety (1 oktet = 8 bitów). Każdy oktet jest zamieniany na dziesiętny i oddzielany kropką (kropką). Z tego powodu mówi się, że adres IP jest wyrażany w formacie dziesiętnym z kropką (na przykład 172.16.81.100). Wartość w każdym oktecie waha się od 0 do 255 dziesiętnych, lub 00000000-11111111 binarnych.

oto jak binarne oktety konwertują na dziesiętne: prawy najbardziej Lub najmniej znaczący bit oktetu ma wartość 20. Bit po lewej stronie ma wartość 21. Trwa to aż do najbardziej lewego bitu lub najbardziej znaczącego bitu, który ma wartość 27. Więc jeśli wszystkie bity binarne są jedynką, dziesiętnym odpowiednikiem byłoby 255, jak pokazano tutaj:

1 1 1 1 1 1 1 1 128 64 32 16 8 4 2 1 (128+64+32+16+8+4+2+1=255)

oto przykładowa konwersja oktetów, gdy nie wszystkie bity są ustawione na 1.

0 1 0 0 0 0 0 1 0 64 0 0 0 0 0 1 (0+64+0+0+0+0+0+1=65)

i ta próbka pokazuje adres IP reprezentowany zarówno w postaci binarnej, jak i dziesiętnej.

10. 1. 23. 19 (decimal) 00001010.00000001.00010111.00010011 (binary)

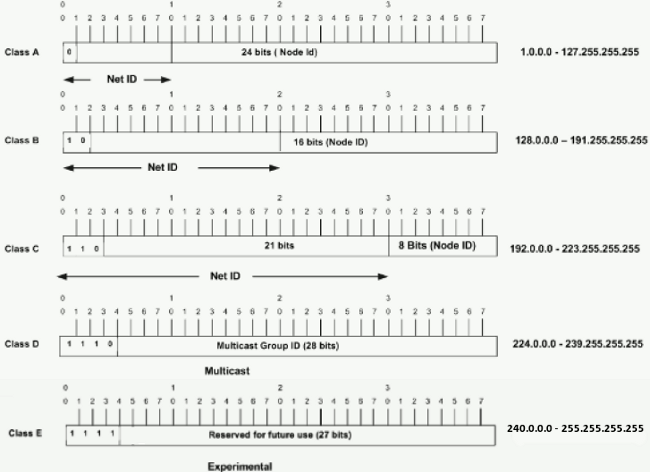

te oktety są podzielone w celu zapewnienia schematu adresowania, który może pomieścić duże i małe sieci. Istnieje pięć różnych klas sieci, od A do E. Niniejszy dokument koncentruje się na klasach od A do C, ponieważ Klasy D i E są zastrzeżone, a ich omówienie wykracza poza zakres niniejszego dokumentu.

Uwaga: Należy również pamiętać, że terminy „Klasa A, Klasa B” i tak dalej są używane w tym dokumencie w celu ułatwienia zrozumienia adresowania IP i podsieci. Terminy te są już rzadko używane w przemyśle ze względu na wprowadzenie bezklasowego routingu interdomain (CIDR).

biorąc pod uwagę adres IP, jego klasę można określić z trzech bitów wysokiego rzędu (trzy lewe większość bitów w pierwszym oktecie). Rysunek 1 pokazuje znaczenie trzech bitów wysokiego rzędu i zakres adresów należących do każdej klasy. W celach informacyjnych podane są również adresy Klasy D I klasy E.

Rysunek 1

w adresie klasy a pierwszy oktet jest częścią sieciową, więc przykład klasy a na rysunku 1 ma główny adres sieciowy 1.0.0.0 – 127.255.255.255. Oktety 2, 3 i 4 (następne 24 bity) są dla menedżera sieci, aby podzielić na podsieci i hosty według własnego uznania. Adresy klasy A są używane dla sieci, które mają więcej niż 65,536 hostów(w rzeczywistości do 16777214 hostów!).

w adresie klasy B pierwsze dwa oktety są częścią sieci, więc przykład klasy B na rysunku 1 ma główny adres sieciowy 128.0.0.0 – 191.255.255.255. Oktety 3 i 4 (16 bitów) są dla lokalnych podsieci i hostów. Adresy klasy B są używane dla sieci, które mają od 256 do 65534 hostów.

w adresie klasy C pierwsze trzy oktety są częścią sieci. Przykład klasy C na rysunku 1 ma główny adres sieciowy 192.0.0.0 – 223.255.255.255. Octet 4 (8 bitów) jest przeznaczony dla podsieci lokalnych i hostów-idealny dla sieci z mniej niż 254 hostami.

Maski sieciowe

Maska sieciowa pomaga dowiedzieć się, która część adresu identyfikuje sieć, a która część adresu identyfikuje węzeł. Sieci klasy A, B I C mają domyślne maski, znane również jako maski naturalne, jak pokazano tutaj:

Class A: 255.0.0.0Class B: 255.255.0.0Class C: 255.255.255.0

adres IP w sieci klasy A, która nie została podsieci, będzie miał parę adres/Maska podobną do: 8.20.15.1 255.0.0.0 Aby zobaczyć, w jaki sposób maska pomaga zidentyfikować części sieci i węzłów adresu, przekonwertuj adres i maskę na liczby binarne.

8.20.15.1 = 00001000.00010100.00001111.00000001255.0.0.0 = 11111111.00000000.00000000.00000000

gdy adres i maska są reprezentowane w postaci binarnej, identyfikacja sieci i identyfikatora hosta jest łatwiejsza. Wszelkie bity adresu, które mają odpowiednie bity maski ustawione na 1, reprezentują identyfikator sieci. Wszelkie bity adresu, które mają odpowiednie bity maski ustawione na 0, reprezentują identyfikator węzła.

8.20.15.1 = 00001000.00010100.00001111.00000001255.0.0.0 = 11111111.00000000.00000000.00000000 ----------------------------------- net id | host id netid = 00001000 = 8hostid = 00010100.00001111.00000001 = 20.15.1

zrozum podsieć

podsieć umożliwia tworzenie wielu sieci logicznych, które istnieją w jednej sieci klasy A, B lub C. Jeśli nie używasz podsieci, możesz używać tylko jednej sieci z sieci klasy A, B lub C, co jest nierealne.

każde łącze danych w sieci musi mieć unikalny identyfikator sieci, przy czym każdy węzeł na tym łączu jest członkiem tej samej sieci. Jeśli rozbijesz główną sieć (klasy A, B lub C) na mniejsze podsieci, to pozwoli Ci to utworzyć sieć połączonych podsieci. Każde łącze danych w tej sieci miałoby wtedy unikalny identyfikator sieci / podsieci. Każde urządzenie lub brama, która łączy n sieci/podsieci, ma N odrębnych adresów IP, po jednym dla każdej sieci / podsieci, które łączy.

aby podsieć sieć, rozszerz naturalną maskę o niektóre bity z części ID hosta adresu, aby utworzyć identyfikator podsieci. Na przykład, biorąc pod uwagę sieć klasy C 204.17.5.0 który ma naturalną maskę 255.255.255.0, możesz utworzyć podsieci w następujący sposób:

204.17.5.0 - 11001100.00010001.00000101.00000000255.255.255.224 - 11111111.11111111.11111111.11100000 --------------------------|sub|----

rozszerzając maskę na 255.255.255.224, pobrałeś trzy bity (oznaczone jako „sub”) z oryginalnej części hosta adresu i użyłeś ich do utworzenia podsieci. Za pomocą tych trzech bitów można utworzyć osiem podsieci. Przy pozostałych pięciu bitach identyfikatora hosta każda podsieć może mieć do 32 adresów hostów, z których 30 może być faktycznie przypisanych do urządzenia, ponieważ identyfikatory hostów wszystkich zer lub wszystkich jedynek nie są dozwolone (bardzo ważne jest, aby o tym pamiętać). Tak więc, mając to na uwadze, te podsieci zostały stworzone.

204.17.5.0 255.255.255.224 host address range 1 to 30204.17.5.32 255.255.255.224 host address range 33 to 62204.17.5.64 255.255.255.224 host address range 65 to 94204.17.5.96 255.255.255.224 host address range 97 to 126204.17.5.128 255.255.255.224 host address range 129 to 158204.17.5.160 255.255.255.224 host address range 161 to 190204.17.5.192 255.255.255.224 host address range 193 to 222204.17.5.224 255.255.255.224 host address range 225 to 254

Uwaga: Istnieją dwa sposoby oznaczania tych masek. Po pierwsze, ponieważ używasz trzech bitów więcej niż „naturalna” maska klasy C, możesz oznaczać te adresy jako posiadające 3-bitową maskę podsieci. Lub, po drugie, Maska 255.255.255.224 może być również oznaczony jako /27, ponieważ w masce jest ustawionych 27 bitów. Ta druga metoda jest stosowana z CIDR. Dzięki tej metodzie jedna z tych sieci może być opisana prefiksem/długością notacji. Na przykład 204.17.5.32/27 oznacza sieć 204.17.5.32 255.255.255.224. W stosownych przypadkach notacja prefiksu/długości jest używana do oznaczania maski w pozostałej części tego dokumentu.

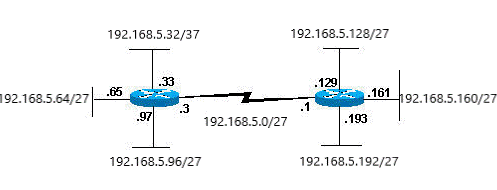

schemat podsieci sieci w tej sekcji pozwala na osiem podsieci, a sieć może wyglądać jak:

Rysunek 2

zauważ, że każdy z routerów na rysunku 2 jest podłączony do czterech podsieci, jedna podsieć jest wspólna dla obu routerów. Ponadto każdy router ma adres IP dla każdej podsieci, do której jest podłączony. Każda podsieć może potencjalnie obsługiwać do 30 adresów hostów.

to budzi ciekawą uwagę. Im więcej bitów hosta używasz do maski podsieci, tym więcej podsieci masz dostępnych. Jednak im więcej dostępnych podsieci, tym mniej adresów hostów dostępnych na podsieć. Na przykład sieć klasy C 204.17.5.0 i maska 255.255.255.224 (/27) pozwala na posiadanie ośmiu podsieci, każda z 32 adresami hostów (z których 30 może być przypisanych do urządzeń). Jeśli używasz maski 255.255.255.240 (/28), podział jest następujący:

204.17.5.0 - 11001100.00010001.00000101.00000000255.255.255.240 - 11111111.11111111.11111111.11110000 --------------------------|sub |---

ponieważ masz teraz cztery bity do tworzenia podsieci, pozostały tylko cztery bity dla adresów hostów. Tak więc w tym przypadku możesz mieć do 16 podsieci, z których każda może mieć do 16 adresów hostów (z których 14 można przypisać do urządzeń).

przyjrzyj się, jak sieć klasy B może być podsieciowana. Jeśli masz sieć 172.16.0.0, wtedy wiesz, że jego naturalna maska to 255.255.0.0 lub 172.16.0.0 / 16. Rozszerzenie maski do niczego poza 255.255.0.0 oznacza podsieciowanie. Możesz szybko zauważyć, że masz możliwość tworzenia o wiele więcej podsieci niż w sieci klasy C. Jeśli używasz maski 255.255.248.0 (/21), ile podsieci i hostów na podsieć to pozwala?

172.16.0.0 - 10101100.00010000.00000000.00000000255.255.248.0 - 11111111.11111111.11111000.00000000 -----------------| sub |-----------

dla podsieci używasz pięciu bitów z oryginalnych bitów hosta. Pozwala to na posiadanie 32 podsieci (25). Po użyciu pięciu bitów do podsieci, pozostawia się 11 bitów dla adresów hostów. Pozwala to każdej podsieci mieć 2048 adresów hostów (211), z których 2046 można przypisać do urządzeń.

Uwaga: w przeszłości istniały ograniczenia dotyczące używania podsieci 0 (wszystkie bity podsieci są ustawione na zero) i wszystkich podsieci one (wszystkie bity podsieci ustawione na jeden). Niektóre urządzenia nie pozwoliłyby na korzystanie z tych podsieci. Urządzenia Cisco Systems umożliwiają korzystanie z tych podsieci, gdy skonfigurowane jest polecenie IP subnet zero.

przykłady

przykładowe Ćwiczenie 1

teraz, gdy masz już wiedzę na temat podsieci, wykorzystaj tę wiedzę. W tym przykładzie podano dwie kombinacje adres / Maska, napisane z notacją prefiks/Długość, które zostały przypisane do dwóch urządzeń. Twoim zadaniem jest określenie, czy urządzenia te znajdują się w tej samej podsieci, czy w różnych podsieciach. Możesz użyć adresu i maski każdego urządzenia, aby określić, do której podsieci należy dany adres.

DeviceA: 172.16.17.30/20DeviceB: 172.16.28.15/20

Określ podsieć dla urządzenia:

172.16.17.30 - 10101100.00010000.00010001.00011110255.255.240.0 - 11111111.11111111.11110000.00000000 -----------------| sub|------------subnet = 10101100.00010000.00010000.00000000 = 172.16.16.0

patrząc na bity adresu, które mają odpowiedni bit maski ustawiony na jeden, i ustawiając wszystkie pozostałe bity adresu na zero (jest to równoważne wykonaniu logicznego „i” między maską a adresem), pokazuje, do której podsieci należy Ten adres. W tym przypadku urządzenie należy do podsieci 172.16.16.0.

Określ podsieć dla DeviceB:

172.16.28.15 - 10101100.00010000.00011100.00001111255.255.240.0 - 11111111.11111111.11110000.00000000 -----------------| sub|------------subnet = 10101100.00010000.00010000.00000000 = 172.16.16.0

z tych oznaczeń, DeviceA i DeviceB mają adresy, które są częścią tej samej podsieci.

przykładowe Ćwiczenie 2

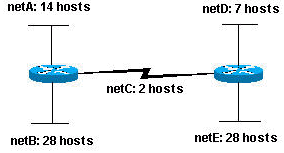

biorąc pod uwagę sieć klasy C z 204.15.5.0 / 24, podsieć sieć w celu utworzenia sieci na rysunku 3 z pokazanymi wymaganiami hosta.

Rysunek 3

patrząc na sieć pokazaną na rysunku 3, możesz zobaczyć, że musisz utworzyć pięć podsieci. Największa podsieć musi obsługiwać 28 adresów hostów. Czy jest to możliwe z siecią klasy C? a jeśli tak, to jak?

możesz zacząć od sprawdzenia wymagań podsieci. Aby utworzyć pięć potrzebnych podsieci, musisz użyć trzech bitów z bitów hosta klasy C. Dwa bity pozwalają tylko na cztery podsieci (22).

ponieważ potrzebujesz trzech bitów podsieci, zostaje Ci pięć bitów dla części hosta adresu. Ile hostów to obsługuje? 25 = 32 (30 użytecznych). Spełnia to wymóg.

dlatego ustaliłeś, że możliwe jest utworzenie tej sieci z siecią klasy C. Przykład przypisania podsieci to:

netA: 204.15.5.0/27 host address range 1 to 30netB: 204.15.5.32/27 host address range 33 to 62netC: 204.15.5.64/27 host address range 65 to 94netD: 204.15.5.96/27 host address range 97 to 126netE: 204.15.5.128/27 host address range 129 to 158

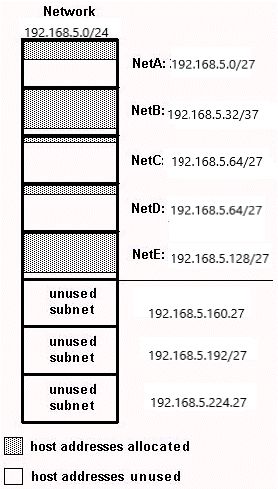

VLSM Example

we wszystkich poprzednich przykładach podsieci, zauważ, że ta sama maska podsieci została zastosowana dla wszystkich podsieci. Oznacza to, że każda podsieć ma taką samą liczbę dostępnych adresów hostów. W niektórych przypadkach może to być konieczne, ale w większości przypadków posiadanie tej samej maski podsieci dla wszystkich podsieci kończy się marnowaniem przestrzeni adresowej. Na przykład, w części przykładowego ćwiczenia 2, sieć klasy C została podzielona na osiem jednakowych podsieci; jednak każda podsieć nie wykorzystywała wszystkich dostępnych adresów hosta, co skutkowało marnowaniem przestrzeni adresowej. Rysunek 4 ilustruje zmarnowaną przestrzeń adresową.

Rysunek 4

Rysunek 4 ilustruje, że z używanych podsieci, NetA, NetC i NetD mają dużo nieużywanej przestrzeni adresowej hosta. Możliwe, że był to celowy projekt uwzględniający przyszły wzrost, ale w wielu przypadkach jest to po prostu zmarnowana przestrzeń adresowa ze względu na fakt, że ta sama maska podsieci jest używana dla wszystkich podsieci.

Variable Length Subnet Mass (VLSM) pozwala na użycie różnych masek dla każdej podsieci, a tym samym efektywne wykorzystanie przestrzeni adresowej.

przykład VLSM

biorąc pod uwagę tę samą sieć i wymagania, co w przykładowym ćwiczeniu 2, opracuj schemat podsieci z wykorzystaniem VLSM, podany:

netA: must support 14 hostsnetB: must support 28 hostsnetC: must support 2 hostsnetD: must support 7 hostsnetE: must support 28 host

określ, która maska pozwala na wymaganą liczbę podsieci.gospodarze.

netA: requires a /28 (255.255.255.240) mask to support 14 hostsnetB: requires a /27 (255.255.255.224) mask to support 28 hostsnetC: requires a /30 (255.255.255.252) mask to support 2 hostsnetD*: requires a /28 (255.255.255.240) mask to support 7 hostsnetE: requires a /27 (255.255.255.224) mask to support 28 hosts* a /29 (255.255.255.248) would only allow 6 usable host addresses therefore netD requires a /28 mask.

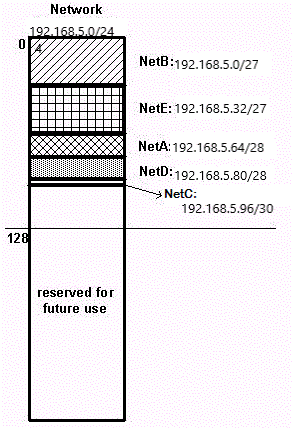

najprostszym sposobem przypisania podsieci jest przypisanie pierwszej największej. Na przykład, można przypisać w ten sposób:

netB: 204.15.5.0/27 host address range 1 to 30netE: 204.15.5.32/27 host address range 33 to 62netA: 204.15.5.64/28 host address range 65 to 78netD: 204.15.5.80/28 host address range 81 to 94netC: 204.15.5.96/30 host address range 97 to 98

To może być przedstawione graficznie, jak pokazano na rysunku 5:

Rysunek 5

rysunek 5 ilustruje, jak użycie VLSM pomogło zaoszczędzić ponad połowę przestrzeni adresowej.

CIDR

Classless Interdomain Routing (CIDR) został wprowadzony w celu poprawy wykorzystania przestrzeni adresowej i skalowalności routingu w Internecie. Było to konieczne ze względu na szybki rozwój Internetu i wzrost tabel routingu IP przechowywanych w routerach internetowych.

CIDR odchodzi od tradycyjnych klas IP (Klasa A, Klasa B, Klasa C itd.). W CIDR sieć IP jest reprezentowana przez prefiks, który jest adresem IP i pewną wskazówką długości maski. Długość oznacza liczbę najbardziej przylegających do siebie bitów maski, które są ustawione na jeden. Tak więc sieć 172.16.0.0 255.255.0.0 może być reprezentowana jako 172.16.0.0/16. CIDR przedstawia również bardziej hierarchiczną architekturę Internetu, w której każda domena pobiera swoje adresy IP z wyższego poziomu. Pozwala to na podsumowanie domen na wyższym poziomie. Na przykład, jeśli ISP jest właścicielem sieci 172.16.0.0/16, to ISP może zaoferować klientom 172.16.1.0/24, 172.16.2.0/24 itd. Jednak, gdy reklama do innych dostawców, ISP musi tylko reklamować 172.16.0.0/16.

aby uzyskać więcej informacji na temat CIDR, zobacz RFC 1518 ![]() I RFC 1519

I RFC 1519 ![]() .

.

Appendix

Sample Config

Routers A and B are connected via serial interface.

Router A

hostname routera ! ip routing ! int e 0 ip address 172.16.50.1 255.255.255.0 !(subnet 50) int e 1 ip address 172.16.55.1 255.255.255.0 !(subnet 55) int s 0 ip address 172.16.60.1 255.255.255.0 !(subnet 60) int s 0 ip address 172.16.65.1 255.255.255.0 (subnet 65) !S 0 connects to router B router rip network 172.16.0.0

Router B

hostname routerb ! ip routing ! int e 0 ip address 192.1.10.200 255.255.255.240 !(subnet 192) int e 1 ip address 192.1.10.66 255.255.255.240 !(subnet 64) int s 0 ip address 172.16.65.2 (same subnet as router A's s 0) !Int s 0 connects to router A router rip network 192.1.10.0 network 172.16.0.0

Host/Subnet Quantities Table

Class B Effective Effective# bits Mask Subnets Hosts------- --------------- --------- --------- 1 255.255.128.0 2 32766 2 255.255.192.0 4 16382 3 255.255.224.0 8 8190 4 255.255.240.0 16 4094 5 255.255.248.0 32 2046 6 255.255.252.0 64 1022 7 255.255.254.0 128 510 8 255.255.255.0 256 254 9 255.255.255.128 512 126 10 255.255.255.192 1024 62 11 255.255.255.224 2048 30 12 255.255.255.240 4096 14 13 255.255.255.248 8192 6 14 255.255.255.252 16384 2Class C Effective Effective# bits Mask Subnets Hosts------- --------------- --------- --------- 1 255.255.255.128 2 126 2 255.255.255.192 4 62 3 255.255.255.224 8 30 4 255.255.255.240 16 14 5 255.255.255.248 32 6 6 255.255.255.252 64 2 *Subnet all zeroes and all ones included. These might not be supported on some legacy systems.*Host all zeroes and all ones excluded.